Check Point 网络研究主管 Yaniv Balmas 在一封电子邮件声明中表示:“通过向 Kindle 用户发送一本恶意电子书,攻击者可能窃取设备上存储的任何信息,从亚马逊帐户凭据到账单信息。” . “安全漏洞允许攻击者针对非常特定的受众。”

换句话说,如果威胁行为者想要挑出特定的人群或人口统计,对手可能会选择一种流行的电子书,该电子书采用该群体中广泛使用的语言或方言来定制和编排具有高度针对性的网络攻击。

在2021 年 2 月负责任地向亚马逊披露该问题后,这家零售和娱乐巨头于 2021 年 4 月发布了修复程序,作为其5.13.5 版Kindle 固件的一部分。

利用该漏洞的攻击首先向目标受害者发送恶意电子书,受害者在打开电子书时会触发感染序列,无需任何交互,从而允许恶意行为者删除用户的图书库,获得对亚马逊帐户的完全访问权限,或将 Kindle 转换为机器人,以攻击目标本地网络中的其他设备。问题在于固件的电子书解析框架,特别是与 PDF 文档打开方式相关的实现,允许攻击者在设备上执行恶意负载。

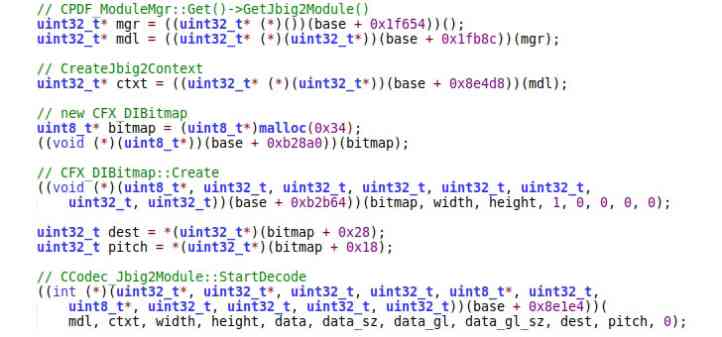

这要归功于 PDF 渲染功能中的堆溢出漏洞 (CVE-2021-30354),可利用该漏洞获得任意写入原语,以及 Kindle 应用程序管理器服务中的本地提权漏洞 (CVE-2021) -30355),使威胁行为者能够将两个缺陷链接起来,以 root 用户身份运行带有恶意软件的代码。

今年 1 月初,亚马逊修复了类似的漏洞——统称为“ KindleDrip ”——攻击者可以通过向目标发送恶意电子书并进行未经授权的购买来控制受害者的设备。

“Kindle 与其他物联网设备一样,通常被认为是无害的,被忽视的安全风险,”巴尔马斯说。“这些物联网设备很容易受到与计算机相同的攻击。每个人都应该意识到使用连接到计算机的任何东西的网络风险,尤其是像亚马逊 Kindle 这样无处不在的东西。”

No comments: